215E225 TÜBİTAK 3001 PROJESİ

KONU, KAPSAM ve LİTERATÜR ÖZETİ

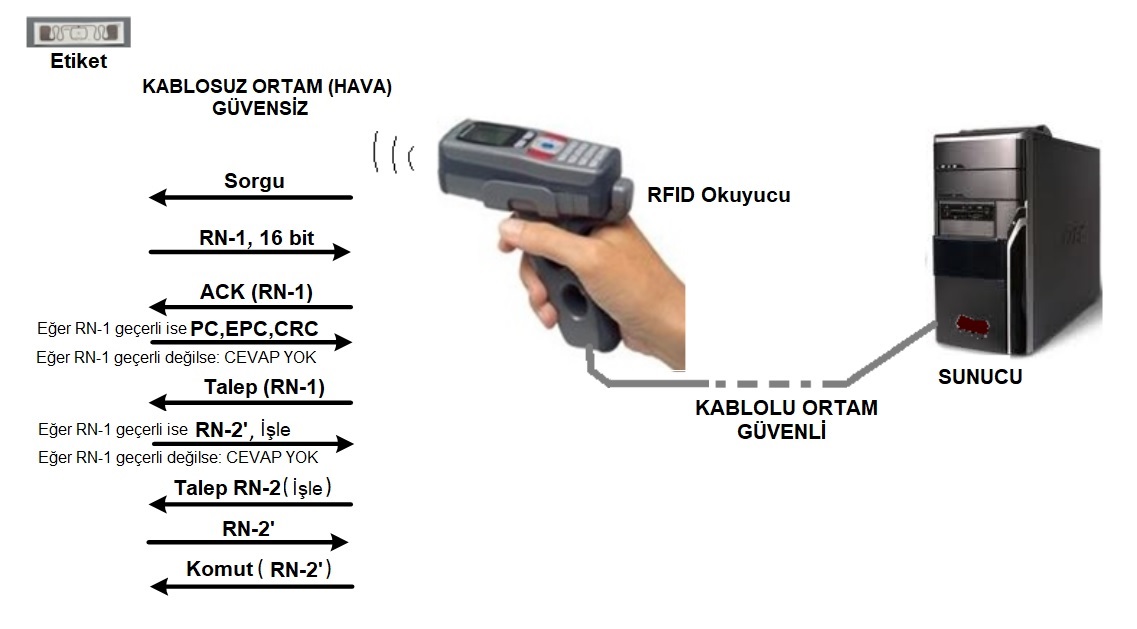

EPC Global Sınıf 1 Jenerasyon 2 (EPC Gen-2, 2015) standardına göre RFID okuyucu ve RFID etiketi arasındaki iletişim Şekil 1’de görüldüğü gibidir. Şekilden de anlaşılacağı üzere, etiketin rastgele sayı (RN) üretimi ve CRC fonksiyonu kullanımı gibi özellikleri bulunmasına karşın kullanılan herhangi bir kriptografik algoritma bulunmamaktadır.

Şekil 1. Tipik UHF RFID etiket okuma senaryosu (Özcanhan vd., 2013)

Kimlik doğrulama protokolünde açık oluşturabilecek ikinci nokta ise CRC fonksiyonudur. CRC fonksiyonu lineerdir ve homomorfizm özelliğine sahiptir, bu yüzden de kriptografik olarak kullanımı güvenli değildir (Peris-Lopez vd., 2009). EPC Gen2 (EPC Gen-2, 2015) standardının yenilenen 2015 sürümünde de aynı açıklar devam etmesine karşın, etiketlerin işlem güçlerinin artmasından dolayı kriptografik algoritmaların etiketlerde kullanılabileceği tavsiye edilmiştir. EPC Gen2 standardına kriptografik algoritmaların da eklenmesiyle, WISP gibi donanımsal olarak AES şifreleme sistemine sahip pasif RFID etiketlerin önemi artmaktadır. Standart belirlenmesine karşın pasif RFID’lerin sınırlı kaynaklarından dolayı halen herkes tarafından kabul görmüş ve standartlaşmış kriptografik algoritma içeren bir kimlik doğrulama sistemi bulunmamaktadır. Literatür olarak çalışmak istediğimiz alanda ve bu alana zemin hazırlayabilecek alanlarda daha önce yapılmış bazı bilimsel yayınlar araştırıldığında:

Smith vd. (2006) tarafından yayınlanan makalede, sürekli algılama sistemlerinde 4 farklı yaklaşım olduğu dile getirilmiş ve bunlardan ilki kablolu olarak algılayıcılarla iletişimin sağlanması olarak belirtilmiştir. Bu iletişim şekli uzun soluklu işlemlerde batarya ömrü veya batarya boyutu gibi sorunları olmadığından iyi bir çözümdür fakat güç ve veri iletişimi için kablolara ihtiyaç duyulmaktadır. İkinci yaklaşımda ise Kablosuz Sensör Ağları kurulması öngörülmüştür. Bu yaklaşımın dezavantajı ise boyut ve çalışma süresinin bataryaya bağlılığıdır. Üçüncü yaklaşımda ise cihazların titreşim, ışık veya insan hareketi gibi çevresel kaynaklardan enerjisini üretmesi gösterilmiştir. Dördüncü yaklaşımda, üçüncü yaklaşımdaki doğal kaynaklardan üretilen enerjinin aksine makalenin de konusunu oluşturan WISP cihazında olduğu gibi enerjinin belli bir ana kaynaktan gelen sinyallerden üretilmesi prensibi benimsenmiştir. Makalede EPC (Elektronik Ürün Kodu) standardına uygun olan RFID etiketleri ile okuyucu donanımların nasıl iletişim kurduğundan bahsedilmektedir. Özellikle de tek bir okuyucu ile çoklu RFID etiketlerinin arasındaki iletişimin detayları verilmiştir. Devamında WISP cihazının donanımsal özelliklerinden bahsedilmiş, cihazın çalışması için gerekli enerjinin RFID okuyucusundan alınan RF (radyo frekansı) sinyallerinden üretilmesi konusu incelenmiştir. WISP’ten okuyucuya, okuyucudan WISP’e doğru iletişimin ayrıntılarına değinilmiştir. Sonuç olarak deneysel olarak elde edilmiş veriler ortaya çıkmıştır. Bu sonuçlara göre, WISP üzerindeki mikro denetleyicinin elektrik üretimi neticesinde çalışması RFID okuyucusundan uzaklık ve işlenecek veri yükü ile temelden bağlıdır. Ayrıca, WISP cihazının bir ofis penceresinde üzerindeki ışık algılayıcısı ile 13 saatlik bir ölçüm yapması deneysel olarak gerçeklenmiş ve sonuç olarak gün ışığının sağlıklı bir şekilde ölçümlenmesi sağlanmıştır. Güç ve voltajın WISP cihazı için iki önemli kısıt olduğu belirtilmiştir.

Juels (2004) çalışmasında öncelikle pasif RFID etiketleri hakkında genel bilgiler verilmiş, ardından kullanım alanları konusunda kısa bir bilgilendirme yapılmıştır. Daha sonrasında, düşük maliyetli RFID etiketlerde yapılacak küçük bir kapasite arttırımı ile gizlilik ve yetkilendirme konusunda kabul edilebilir bir gelişme sağladığını anlatmaktadır. Rumuz kullanma kavramsal olarak RFID etiketlerindeki kimlik yetkilendirmelerinde basit bir yaklaşımdır. Bu yaklaşımda RFID etiketi üzerinde, yetkili doğrulayıcı tarafından da bilinen rastgele belirlenmiş bir tanımlayıcı veya rumuz listesini kayıtlı tutmaktadır. Etikete yapılan her sorguda, etiket bir sonraki rumuzu yaymaktadır. Listedeki son rumuza gelindiğinde ise tekrar listenin başına dönülmektedir. Rumuz kullanmak kolay ve pratik bir yöntemdir fakat eksiklikleri vardır. Küçük bellek kapasitesine sahip RFID etiketleri ancak küçük bir rumuz listesini barındırabilmektedir ve tabi ki bu da limitli gizlilik demektir. Bu çalışmada önerilen yeni yapıda, yetkili bir doğrulayıcı tarafından rumuz listesi güncellenmekte ve bu şekilde güvenliğin arttırılması sağlanmaktadır.

Chae vd. (2013) yaptıkları çalışmada, öncelikle WISP’i donanımsal özellikleri bakımından diğer RFID araçları ile karşılaştırılmıştırlar. Bu makale kapsamında kullanılmakta olan WISP 16 bitlik 8 Mhz MSP430 Texas Instruments işlemciye, 256 KB flash ve 256 KB RAM belleğe sahiptir. Makalenin ilerleyen bölümlerinde WISP üzerinde RC5, 16 – 32 ve 64 bitlik kelime uzunlukları ile şifrelemenin uygulanabilir olduğu gösterilmiştir. Genel kullanım amaçlı yapılmış WISP donanımı üzerinde deneysel olarak bu algoritma denenmiş ve sonuçları sunulmuştur. Aynı şekilde işlem süreleri, uzaklık işlem ilişkileri, bellek yazma ve erişim süreleri hesaplanmıştır. Sonuç olarak yazarlar, RFID etiketleri için bu çalışmanın iyi bir örnek ve karşılaştırma olacağını belirtmişlerdir. Bizim araştırmamızda çalışacağımız WISP 5,0 donanımının üzerinde hâlihazırda AES şifreleme algoritması donanımsal olarak çalıştırılmaktadır.

Kriptografi, ağ güvenliğinin temel bileşenidir (Khan ve Bhatia, 2012). Açık anahtarlı kriptografide şifrelemenin en önemli formu eşsiz ve tekrarlanmayan anahtarın olmasıdır. Anahtarı üretmenin iki yolu vardır. Birincisi AES algoritmasında olduğu gibi titiz ve güçlü bir matematiksel algoritmik yaklaşımdır. İkincisi ise doğayı taklit etmektir. Bu araştırmada genetik algoritmaların kriptografide kullanılmasına yönelik yeni bir yöntem incelenmiştir. Teknik uygulanmış ve analiz edilmiştir. Elde edilen sonuçlar cesaret vericidir. Örneklerle yapılan Gap ve frekans testi tatmin edici sonuçlar vermiştir. Bu yaklaşım matematiksel hesaplamalar kadar güçlü sonuçlar üretmese de testler sonucunda algoritmanın güçlü olduğu gösterilmiştir.

Rajendra ve Kaur (2011) yaptıkları çalışmada veri güvenliği için yeni bir yaklaşım önermişlerdir. Bu çalışmada, verinin şifrelenmesi için beynin Mu dalgaları konseptini, genetik algoritmaları ve sözde rastgele ikili (pseudorandom binary sequence) sayı dizisini kullanmışlardır. Bu yöntem, gizli veriler için güven ve güvenlik sağlar. Kişinin gizli düşüncesine sahip olmayan kimse gizli bilgiyi elde edemeyecektir.